¿Cómo hay que actuar cuando se reciben correos electrónicos sospechosos?

Hoy en día, los ataques maliciosos por correo electrónico van en aumento y, sobre todo, son cada vez más difíciles de detectar. Una de las técnicas más usadas es el phishing.

¿Qué es phishing?

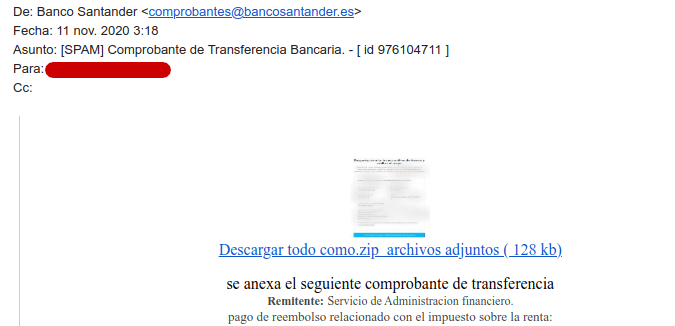

El phishing es un tipo de fraude, que se caracteriza por el envío de comunicaciones con la apariencia de proceder de una fuente de confianza (como bancos, compañías de seguro, administración etc.) pero que en realidad pretenden manipular al usuario para robar información confidencial. El canal más habitual para el phishing es el correo electrónico. A menudo están llenos de errores y la dirección de email de remite huele a estafa, pero en algunas ocasiones no es tan evidente, y hay que tener especial cuidado para no caer en la trampa.

Por eso te propongo hacer un balance de las mejores prácticas en la gestión del correo electrónico.

- ¿Cómo detectar los correos electrónicos fraudulentos?

- ¿Cómo reaccionar cuando los ves?

- ¿Qué pasa si no puedes identificarlos?

Estas son las preguntas que voy a intentar responder.

¿Cómo saber si un correo electrónico es malicioso?

Un correo electrónico fraudulento forma parte de un proceso conocido como phishing. Se trata de un correo electrónico, llamado malicioso, que intenta llevarte a una página web que imita al remitente legítimo. ¿El objetivo de esta página?, conseguir que introduzcas información personal en un formulario. Esta descripción puede parecer extrañamente similar a la que se da con el email marketing, así que voy a ir un poco más allá en la explicación.

Por lo general, un correo electrónico de phishing procede de un sitio teóricamente de confianza (marca conocida, banco, administración…). Si la estrategia está bien hecha (sin errores ortográficos ni sintácticos, en particular), será difícil darse cuenta de que el interlocutor no es la persona que dice ser.

Sin embargo, seguro que algo falla, ¿por qué ibas a recibir un correo electrónico sobre la compra de un teléfono que nunca has pedido?, ¿no es curioso que alguien con quien no has hablado nunca se ofrezca a darte dinero con demasiada facilidad?, ¿cómo es que Orange (por decir una operadora) responde a una petición que yo no he hecho?; la verosimilitud del mensaje que recibas será, por tanto, un primer indicador.

Además si el mensaje te obliga a tomar una decisión de manera inminente o en unas pocas horas, es mala señal. La idea de estos correos es que el usuario actúe inmediatamente ante el estímulo y no se detenga a analizar los riesgos de su acción.

Lo primero que debes asegurarte es que la dirección de correo electrónico que está en el origen del correo electrónico se corresponde con la que debería ser, prestando especial atención sobre el dominio (contacto@orange.es, no-contestar@sepe.es, bbva@comunica.bbva.com, documentacion@agenciatributaria.es…). Por contra desconfía cuando dicho dominio no corresponde con la supuesta entidad remitente (orange@hlpd.es, no-contestar@sepe.gobierno.es, info@banco-bbva.com, impuestos-hacienda@hotmail.com…). Aunque este no es un indicativo definitivo, ya que existen formas de camuflar esta dirección de correo, si es una buena manera de hacer una primera criba rápida.

Otra comprobación más importante aún, es verificar que el enlace en el que desean que se haga clic remite al sitio correcto. Para ello, basta con pasar el cursor sobre el enlace, y volver a prestar mucha atención sobre el dominio.

En cualquier caso, nunca abras el archivo adjunto de un correo electrónico sospechoso, especialmente si su extensión es .pif, .bat, .com, .exe o .lnk.

¿Qué pasa si abres un correo phishings?

Si ya has hecho clic sobre el enlace, lo primero es revisar si la URL que aparece en la barra de la parte superior del navegador muestra el icono de un candado cerrado a la izquierda (indicativo de conexión segura), y que la dirección del sitio web empieza por «https://», no por «http://».

Sólo tendrás problemas si introduces información personal en un sitio no seguro. Por lo tanto, el simple hecho de hacer clic en un enlace de un correo electrónico no debería tener consecuencias. Si estás equipado con un buen antivirus, un mensaje de alerta tendría que impedirte visitar el sitio en cuestión. De lo contrario, el enlace puede llevarte a una página con un formulario que, en la mayoría de los casos, te pide los datos de acceso o los datos bancarios.

En cambio, abrir un archivo adjunto puede exponerte a un verdadero riesgo informático. Normalmente, un software antivirus no debería permitir abrir el archivo adjunto del correo electrónico de phishing. Si no es el caso, te recomendamos cambiar la configuración de tu antivirus, o incluso el propio software antivirus, y realizar un análisis completo del sistema.

¿Qué debo hacer si detecto una suplantación de identidad?

Si identificas un correo electrónico fraudulento, lo mejor que puedes hacer es mandarlo a la carpeta de spam. Esto le indica a tu gestor de correo electrónico que el correo recibido era una amenaza, y filtrará el correo saliente.

Por otra parte, no respondas a estos correos electrónicos ni los abras continuamente, ya que esto sólo dará a los ciberdelincuentes más información sobre ti.

¿Cómo eliminar el phishing y protegerme de estos correos electrónicos?

En primer lugar, hay que concienciar y formar a los empleados sobre estos riesgos informáticos. Este tipo de amenazas solo se materializan con la intervención humana. Para este acompañamiento puedes recurrir a un proveedor de servicios informáticos que establezca las protecciones necesarias adaptadas a tu empresa y facilite el acceso a la formación necesaria para los equipos.

Por lo tanto, es esencial adaptar la protección a las herramientas informáticas que se están utilizando. Tanto si estas se encuentran en un servidor local o en la nube, las soluciones deben ser adecuadas para evitar la amenaza relacionada con estas prácticas maliciosas.